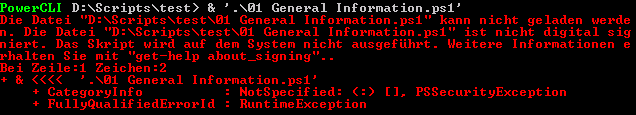

Bei der Ausführung von Powershell oder PowerCLI Skripten kann es zu einem Problem mit der Signierung kommen. Zur Laufzeit erhält man eine Meldung wie unten dargestellt.

Die Datei <name> kann nicht geladen werden. Die Datei <name> ist nicht digital signiert. Das Skript wird auf dem System nicht ausgeführt. Weitere Informationen erhalten Sie mit „Get-Help about_signing“.

bzw. für englische Ausgabe:

The file <name> cannot be loaded. The file <name> is not digitally signed. The script will not execute on the system. Please see „Get-Help about_signing“ for more details.

Die kontrolle der Sicherheitseinstellungen von Powershell ergab, daß sie bereits auf „RemoteSigned“ gestellt wurden.

Die kontrolle der Sicherheitseinstellungen von Powershell ergab, daß sie bereits auf „RemoteSigned“ gestellt wurden.

PS C:\Users> get-executionpolicy RemoteSigned PS C:\Users>

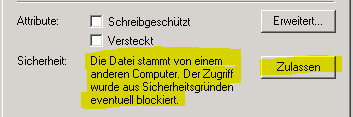

Was Ist also die Ursache? Das PowerCLI Skript (ein Teil von vCheck) hatte ich kurz zuvor geladen und lokal entpackt. Öffnet man die Eigenschaften des der ps1-Datei so sieht man schnell die Ursache.

Aktiviert man den Button „Zulassen“, so ist das Skript für künftige Ausführung genehmigt und der Fehler tritt nicht mehr auf.

Aktiviert man den Button „Zulassen“, so ist das Skript für künftige Ausführung genehmigt und der Fehler tritt nicht mehr auf.