Automatische VLAN Zuordnung und Verwendung eines DHCP Relays

Software Defined Datacenter (SDDC) ermöglichen uns, sehr viele Komponenten innerhalb der Software-Schicht des Hypervisors zu halten. An irgendeinem Punkt muss diese Schicht jedoch verlassen werden, um mit dem Endnutzer in Kontakt zu kommen. Dafür verwendet man üblicherweise Zero- oder Thin-Clients als VDI-Endgeräte. Diese Geräte an sich benötigen eine IP Adresse und müssen im LAN erreichbar sein.

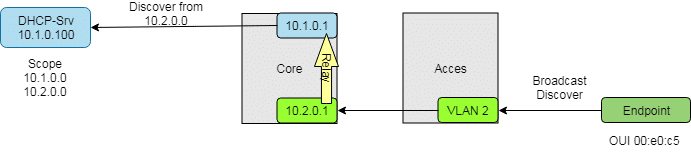

Ich zeige hier ein Beispiel auf, wie Endgeräte automatisch in ein eigenes VLAN und Subnetz separiert werden und dabei dennoch vom zentralen DHCP-Server bedient werden können.

Anforderungen

- dediziertes VLAN für VDI Endgeräte

- dediziertes Subnet für VDI Endgeräte

- keine Konfiguration am Endgerät. Es muss out-of-the-box (OOB) funktionieren

- Verwechslungssicherheit am Switchport. Gerät muss an jedem Port funktionieren.

Einschränkungen

- zentraler DHCP Server des Unternehmens soll Adressverteilung übernehmen; kein eigener DHCP-Server im VLAN

- geschätzte Zahl der zu erwartenden Endgeräte >256

Umgebung

- Klasse B Intranet 10.1.0.0/16

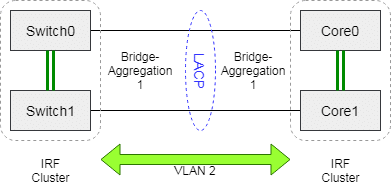

- HPE Switch Infrastruktur mit 5700er Serie im Core und 5130er Serie als Access Switches

- private Cloud auf Basis vSphere 6.0

Planung

Die Clients erhalten ein eigenes Klasse B Subnet, da die zu erwartende Anzahl > 255 sein wird. Dieses Subnet wird gleichzeitig auch ein eigenes VLAN sein. Da die Endgeräte von dort keine direkten DHCP Anfragen an den zentralen DHCP Server senden können, müssen wir auf die DHCP Relay Funktion der Switches zurückgreifen.

VLAN und Subnet

Zunächst definieren wir das VLAN auf allen beteiligten Switches. Das sind einerseits die Access Switches der 5130 Serie und der Core-Switch aus der 5700er Serie.

system-view vlan 2

Damit ist das VLAN auf dem Switch angelegt.

Nun müssen wir VLAN 2 auf allen Link-Aggregation Verbindungen zwischen Access Switches und Core Switch erlauben.

Angenommen vom Core-Switch führt eine Link-Aggregation 1 zum Access Switch 1 und eine Link-Aggregation 2 zum Access Switch 2. Dann führen wir auf dem Core-Switch folgende Befehle aus.

system-view interface bridge-aggregation 1 port trunk permit vlan 2 quit interface bridge-aggregation 2 port trunk permit vlan 2 quit quit

Damit ist VLAN 2 auf den Link Aggregaten zu Switch 1 und Switch 2 erlaubt. Das gleiche muss jedoch auch aus der anderen Richtung zugelassen werden. Von Switch 1 bzw. Switch 2 zum Coreswitch. Auf beiden Switches (1 u. 2) hat die Link-Aggregation in diesem Beispiel die Nummer 1. Folgende Befehle werden auf Access Switch 1 und Access Switch 2 gleichermaßen ausgeführt.

system-view interface bridge-aggregation 1 port trunk permit vlan 2 quit quit

Damit sind alle Voraussetzugen für den Austausch von VLAN Paketen zwischen den Switches gegeben.

Auf dem Coreswitch benötigen wir zusätzlich noch ein VLAN-Interface, das als Gateway fungiert.

system-view interface vlan-interface 2 ip address 10.2.0.1 255.255.0.0 description VDI endpoints name VDI endpoints quit quit

Wir haben nun ein VLAN Interface im VLAN 2 mit der IP 10.2.0.1. Dies ist das Gateway für alle Clients in VLAN 2 zum restlichen Intranet. Mit der Vergabe einer IP Adresse wird auch gleich eine Route angelegt. Somit können Clients im Subnet 10.1.0.0 mit Clients im Subnet 10.2.0.0 kommunizieren.

DHCP Relay

Damit Clients aus Subnet 10.2.0.0 den DHCP-Server im Subnet 10.1.0.0 erreichen können, brauchen wir ein DHCP Relay auf dem Coreswitch, der im Namen des Clients eine Anfrage an den DHCP-Server sendet und die Antwort zurück an den Client liefert.

Die Relay Funktion ist nur auf dem Coreswitch notwendig. Die Adresse des DHCP-Servers im Subnet 10.1.0.0 ist 10.1.0.100.

system-view dhcp enable interface vlan-interface 2 dhcp select relay dhcp relay server-address 10.1.0.100 quit quit

DHCP Server konfigurieren

Damit der DHCP Server Adressen für das Subnet 10.2.0.0 vergeben kann, muss ein neuer Bereich (Scope) definiert werden.

Der DHCP Server vergibt nun diese Adressen nur für Anfragen aus diesem Subnetz. Alle anderen Anfragen erhalten eine Lease aus dem Subnet 10.1.0.0 (default).

Automatische VLAN Zuordnung

Ob ein Client Gerät nun in VLAN 2 oder ein anderes VLAN sortiert wird entscheidet seine Eigenschaft. Ein Telefon gelangt in ein anderes VLAN, als ein PC, ein Drucker oder ein VDI-Endgerät. Dies alles soll ohne Konfiguration des Endgerätes oder des Switchports erfolgen. Somit werden administrative Fehler minimiert.

Ein gemeinsames Merkmal aller VDI-Endgeräte (gleicher Hersteller) sind die ersten 24 Bit der MAC Adresse. Diese werden OUI genannt (Organizationally Unique Identifier). In unserem Beispiel haben alle Endgeräte eine OUI 00:e0:c5 (=BCOM Electronics Inc). Da Endgeräte nur über Access Switches angeschlossen werden, müssen wir die Zuordnung auch nur auf den Access Switches konfigurieren. Bei den Switches handelt es sich um 48 Port Modelle, daher wird hier Port 1/0/1 bis 1/0/48 konfiguriert.

system-view mac-vlan mac-address 00e0-c500-0000 mask ffff-ff00-0000 vlan 2 interface range gigabitethernet 1/0/1 to gigabitethernet 1/0/48 port link-type hybrid port hybrid vlan 2 untagged mac-vlan enable vlan precedence mac-vlan

Erreicht ein Paket mit der MAC Adresse 00:e0:c5:xx:xx:xx den Switchport, so wird es automatisch ins VLAN 2 geleitet. Am Endgerät ist keinerlei Konfiguration notwendig.

Für einen IRF-Cluster muss die Zeile mit der Range ensprechend angepasst werden. Hier ein Beispiel für einen IRF-Cluster aus 3 Einheiten:

interface range gigabitethernet 1/0/1 to gigabitethernet 1/0/48 gigabitethernet 2/0/1 to gigabitethernet 2/0/48 gigabitethernet 3/0/1 to gigabitethernet 3/0/48